随着移动应用的飞速发展和普及,面临的威胁和攻击也愈发凸显。如交易劫持、信息窃取、业务欺诈、恶意病毒木马攻击等安全问题层出不穷。移动应用安全威胁不可小觑,如何实现移动应用的持续合规发展,需要从以下几方面来定义威胁、制定威胁应对策略,及时响应防患于未然。

01

移动应用持续合规的风险与挑战

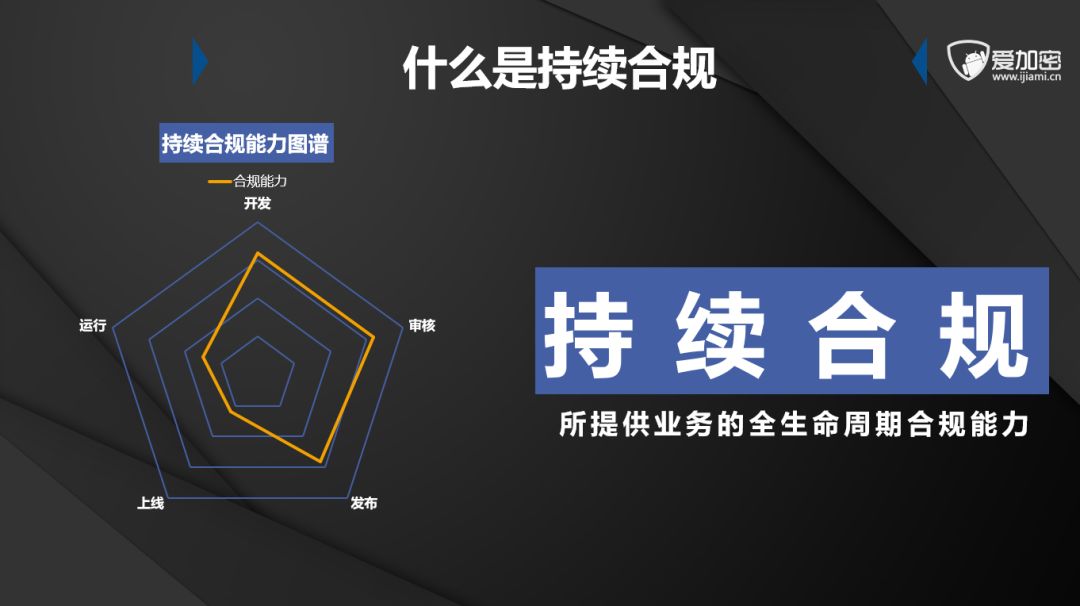

在移动应用安全监管政策驱动下,各监督管理单位、标准起草及发布单位,陆续出台移动互联网安全标准和用户个人信息安全规范。移动应用持续合规需从职责和义务两方面来实现,一方面要保证自身业务应用合规、符合应用市场规则和应用运营持续合规,另一方面要积极响应国家应用安全政策,主动提升应用安全防护能力。

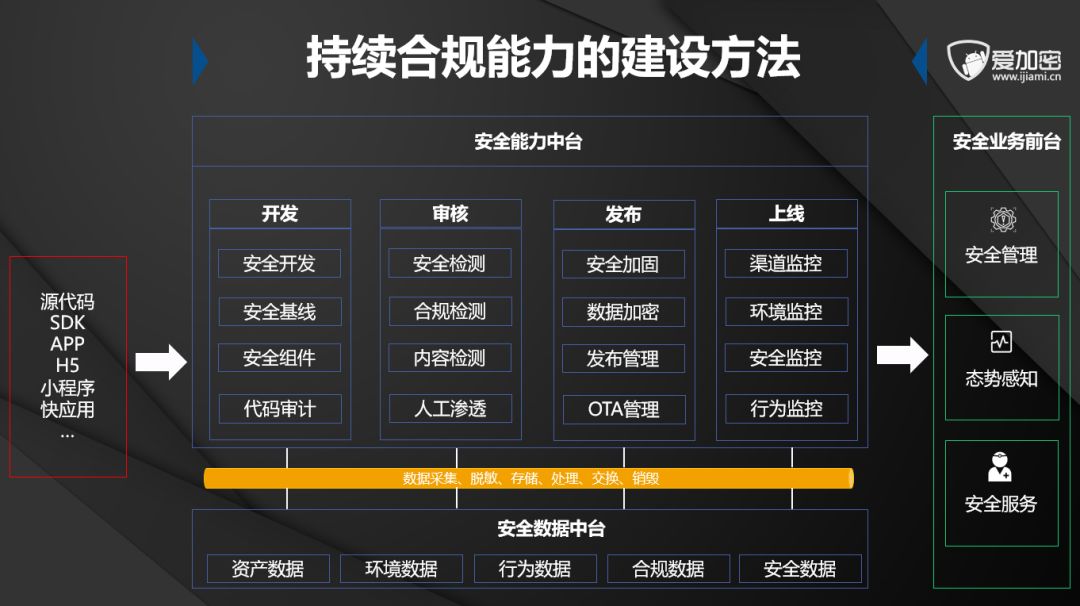

除此之外,对应用开发、审核、发布、上线等各阶段,要进行安全感知和可持续监测,防止移动应用被逆向破解、被非法调用、被恶意代码攻击等。将被动响应变为主动检测,赋能持续合规能力。

02

持续合规能力的建设思路

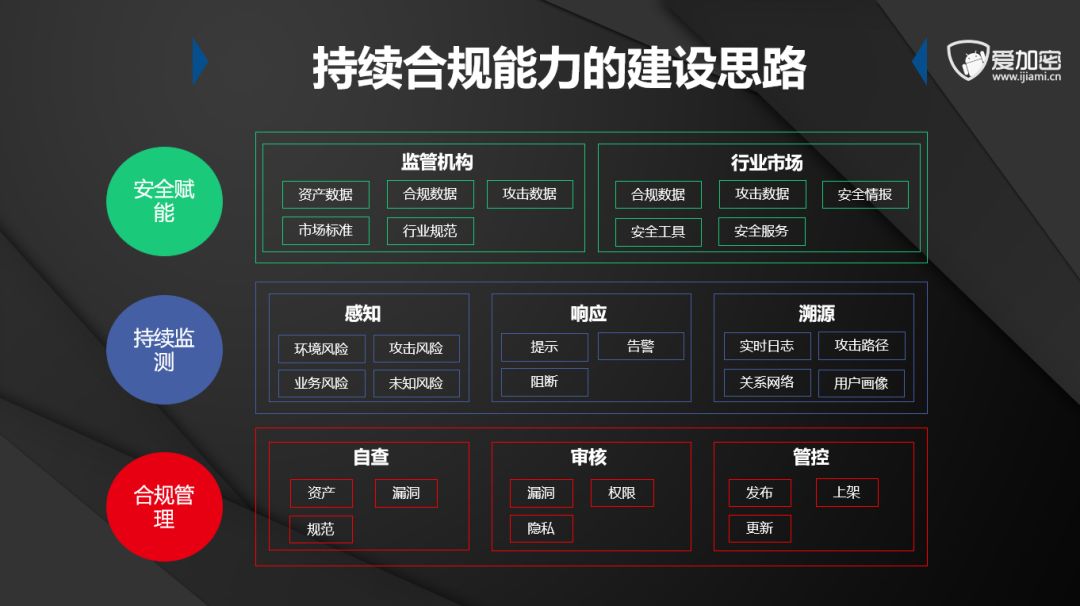

移动应用持续合规能力以全面覆盖、自适应、统一标准为建设原则,可从以下三方面来进行。

一:合规管理:要求企业进行资产、漏洞、规范的自查,同时需对漏洞、个人隐私、权限声明等进行检测和审查,最后严格管控应用的发布、上线、更新。

二:持续监测:需对业务、环境、攻击以及未知风险进行威胁态势感知,并建立事前感知、事中响应、事后溯源防护体系,及时规避安全风险,追踪溯源。

三:安全赋能:监管机构、行业市场从资产、合规数据、安全情报、市场标准等多方面进行持续合规监管,保障移动业务的整体安全。

持续合规能力建设通过实时数据采集,收集应用在使用过程中的安全信息。对采集到的数据源深度挖掘分析,利用大数据建立不同的安全分析模型,统计分析各类安全事件。实现业务威胁之间的关联与闭环,将分析结果与策略进行智能联动。

03

移动威胁感知体系在持续合规中的应用

爱加密Infobeat威胁态势感知平台,基于大数据技术,对移动应用运营过程中,所遇到的各类安全数据进行采集分析,感知可能存在的安全攻击、异常行为和潜在风险,可视化展示移动应用整体安全态势,帮助企业安全管理人员掌握移动业务的整体安全。

01

应用场景

SDK威胁监测

非法调用:通过监控SDK所在应用信息与SDK接口调用情况分析是否被非法调用

环境风险:通过在SDK运行时监测所处终端环境是否存在病毒木马,恶意应用,设备复用,系统篡改,敏感配置,恶意WIFI,网络劫持等环境风险

动态攻击:针对SDK被动态调试,注入,劫持等动态攻击进行威胁感知

业务风险:通过在SDK运行过程中监测是否异常崩溃,是否存在支付风险等

02

应用场景

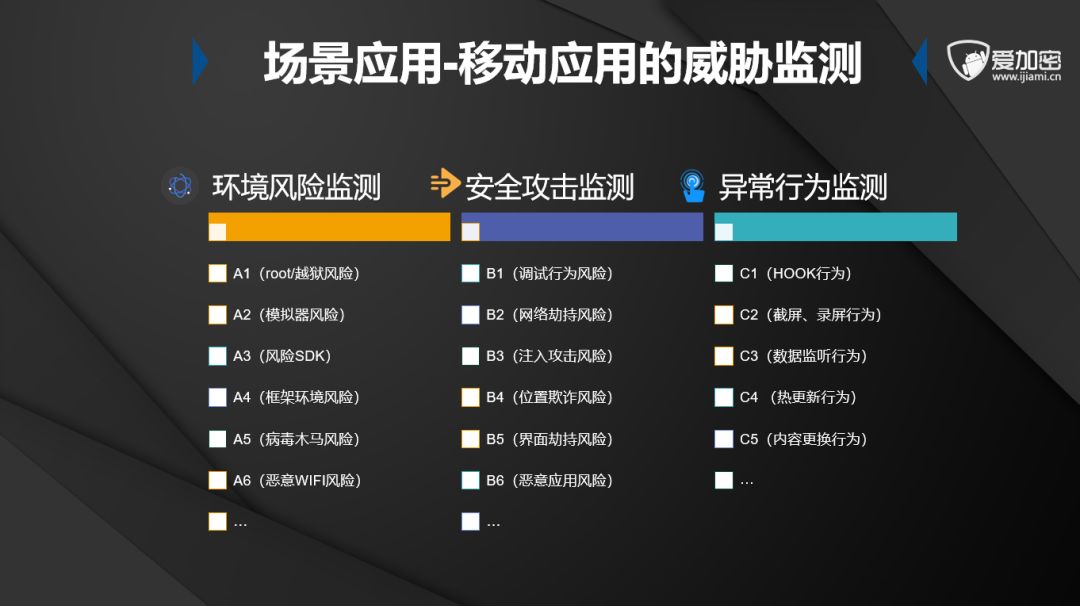

移动应用的威胁监测

03

应用场景

合规风险模型

04

移动威胁感知效果

风险评估报告

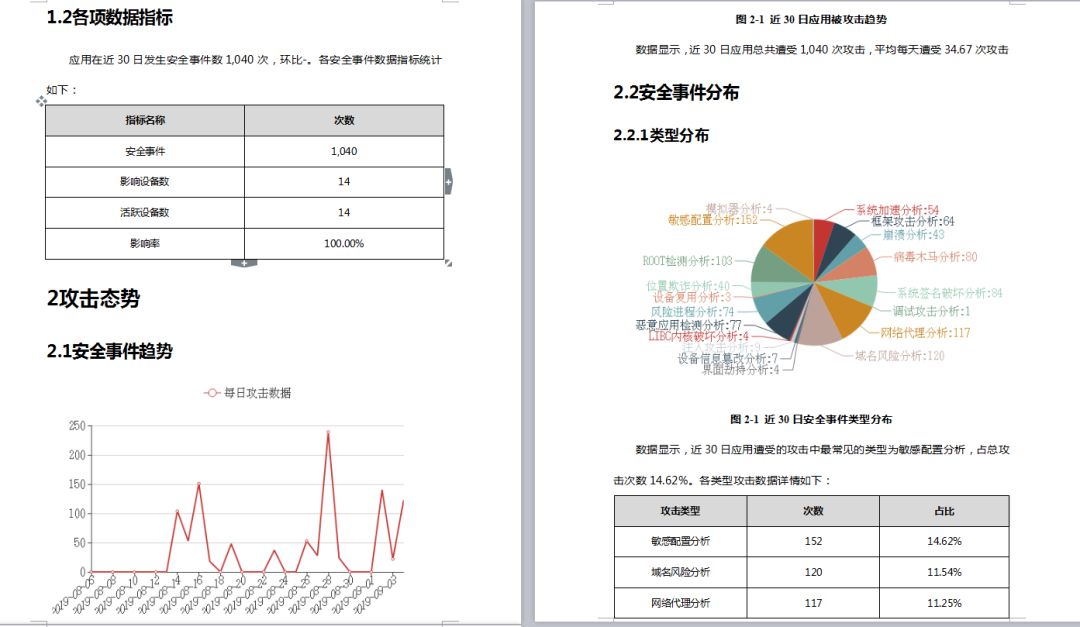

风险报告导出:平台可导出某段时间内的风险报告,包括威胁事件的分布区域、影响的设备数等,用户也可以实时导出某个或多个威胁场景的数据报告。

用户免编辑:输出的报告为word,已模板化和图表化,减少用户编辑工作量,提高效率。

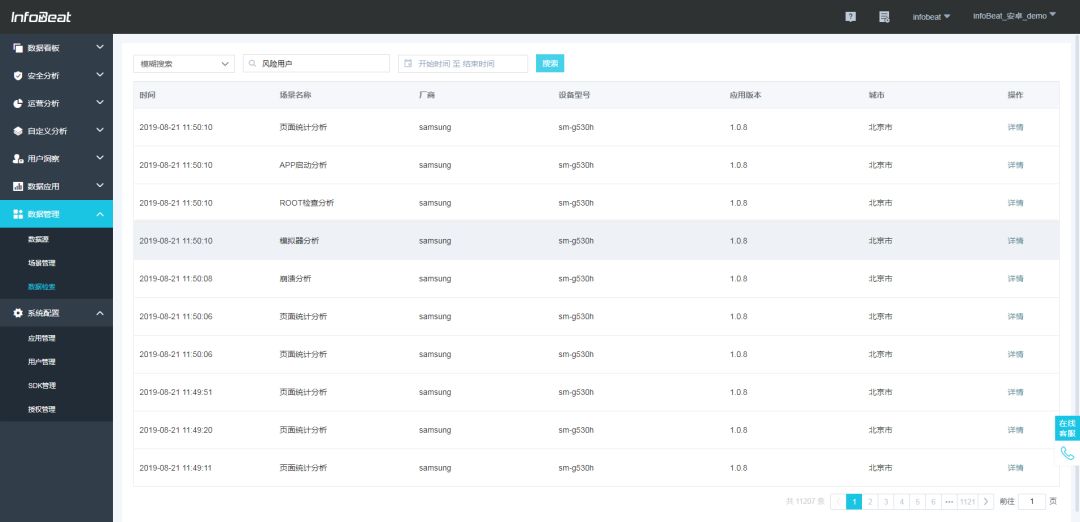

风险行为检索

随着数据积累的逐步变多,管理的工作强度也会增大,管理人员想快速追踪威胁事件的难度也会变强,平台可提供数据检索能力,支持模糊搜索。可对城市、MAC地址、设备ID、系统名称等进行详细检索,提高管理人员的工作效率。

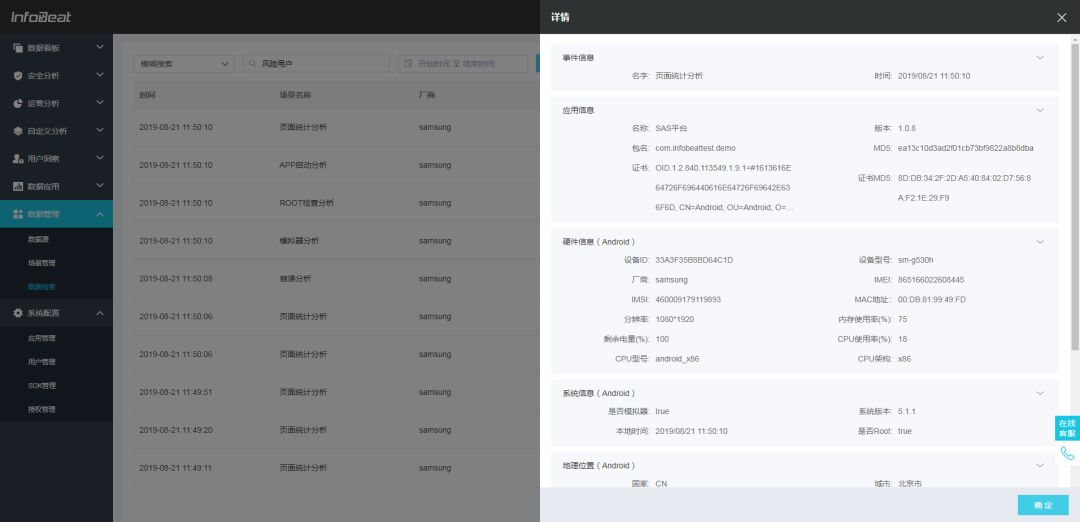

风险行为画像

攻击路径回溯:平台可对发生的威胁事件进行溯源,对风险行为进行画像,回溯攻击路径,如受到病毒木马攻击后,平台会提供病毒应用名称、病毒安装路径、病毒应有包名、病毒apk的MD5等详情信息,提供此类型的威胁数据支撑。

标签: 移动安全

还木有评论哦,快来抢沙发吧~