原创: 合天网安实验室 合天智汇

0X01 什么是Autopsy

AutopsyForensic Browser是数字取证工具-TheSleuthKit(TSK)的图形界面,一个用来分析磁盘映像和恢复文件的开源取证工具。提供在磁盘映像中进行字符串提取,恢复文件,时间轴分析,chrome,firefox等浏览历史分析,关键字搜索和邮件分析等功能。

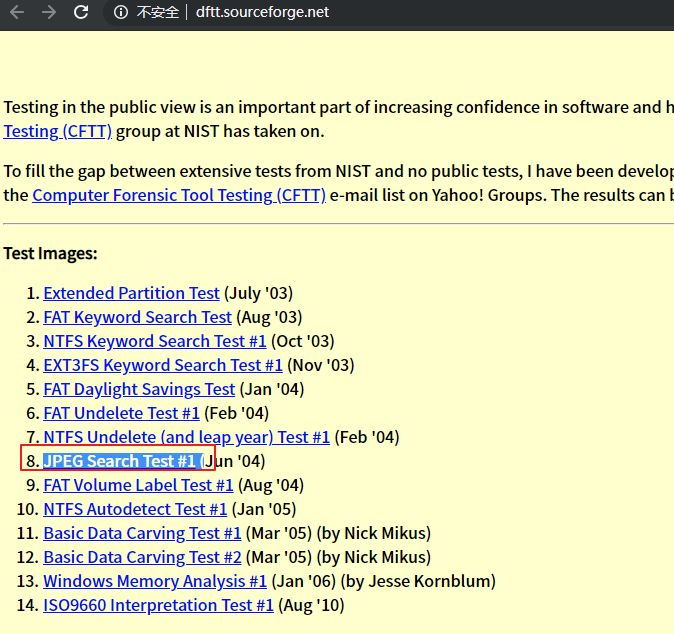

0X02 什么是dftt

网址:http://dftt.sourceforge.net/

dftt代表DigitalForensics Tool Testing Images。该网站包含用于测试数字(计算机)取证分析和采集工具的文件系统和磁盘镜像。

0X03 JPEG搜索测试

此次测试镜像是一个NTFS文件系统,里面包含10张JPEG图片,图片还嵌入了zip和word等文件。我们需要从中找出图片和其他文件

0X04 步骤

1)下载测试镜像

2)校验测试镜像

3)配置Autopsy

4)进行取证分析

5)恢复已删除的文件

0X05 进行取证准备工作

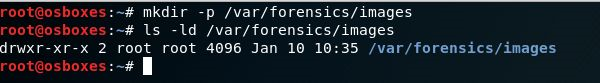

1)建立测试目录

2)下载测试镜像

2)下载测试镜像

下载第八个:http://dftt.sourceforge.net/test8/index.html

下载第八个:http://dftt.sourceforge.net/test8/index.html

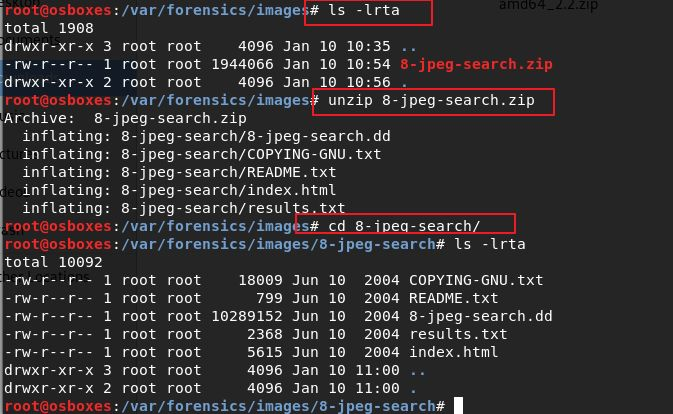

3)解压文件

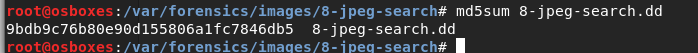

4)校验镜像

4)校验镜像

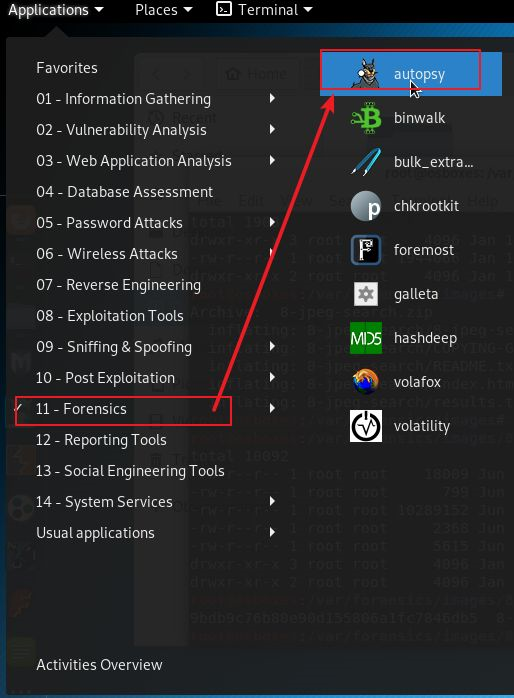

5)配置Autopsy

从应用程序里面启动Autopsy

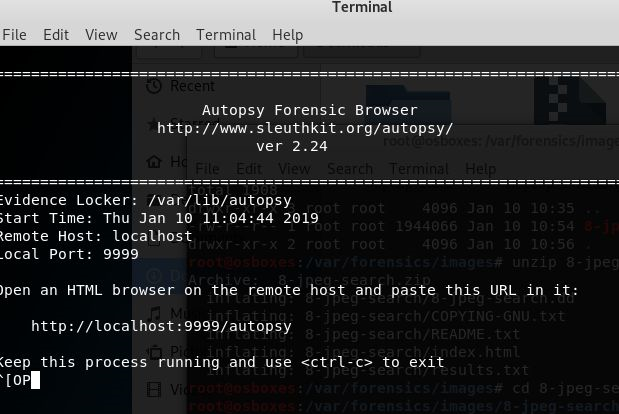

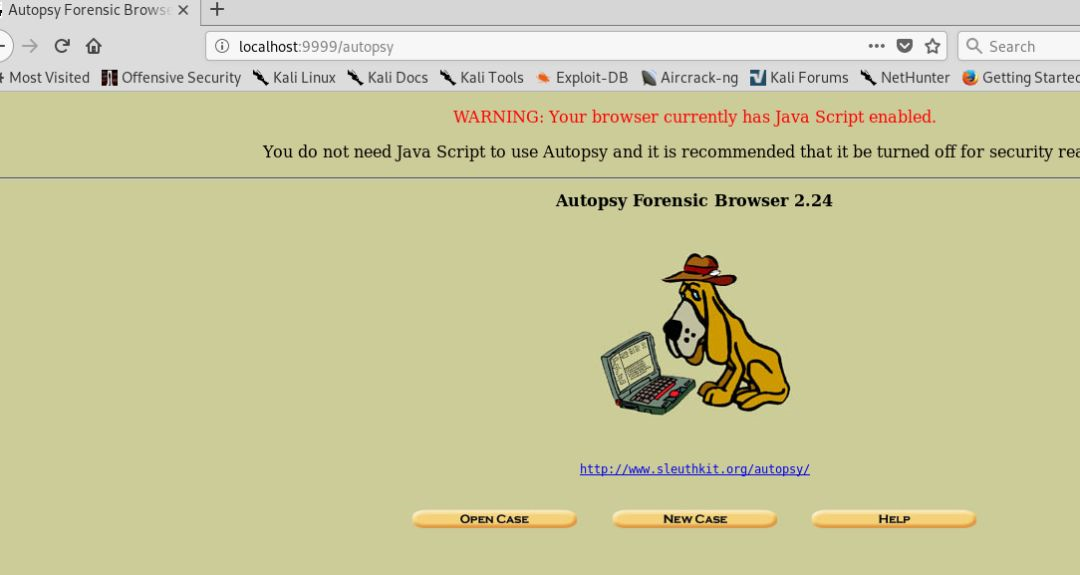

访问http://localhost:9999/autopsy

访问http://localhost:9999/autopsy

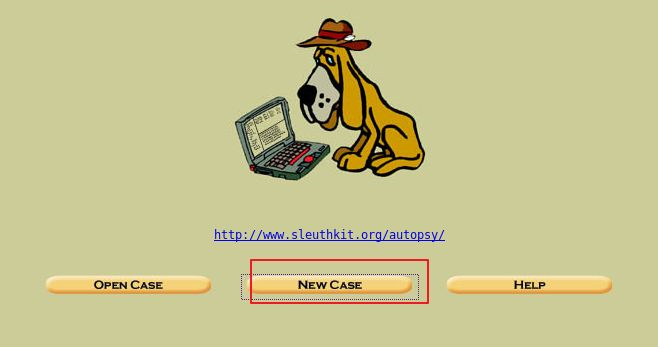

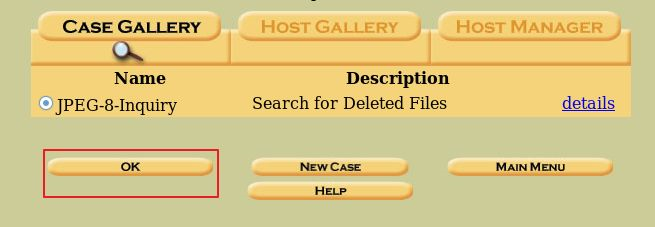

5.1)选择创建一个新的CASE

5.1)选择创建一个新的CASE

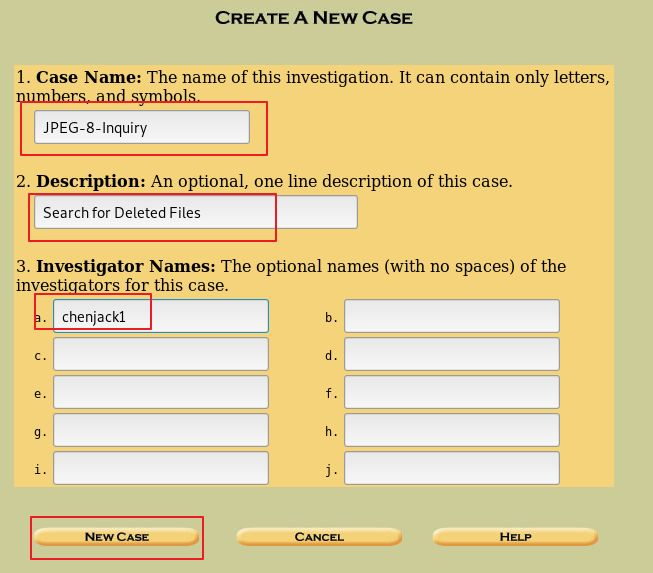

5.2)然后填入一些信息,比如案件名字,描述等,然后点NEWCASE

5.2)然后填入一些信息,比如案件名字,描述等,然后点NEWCASE

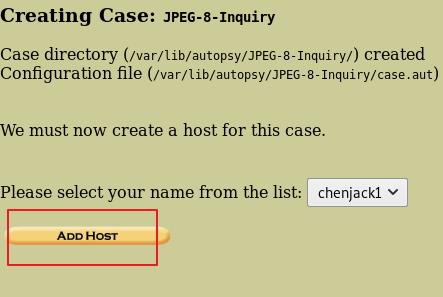

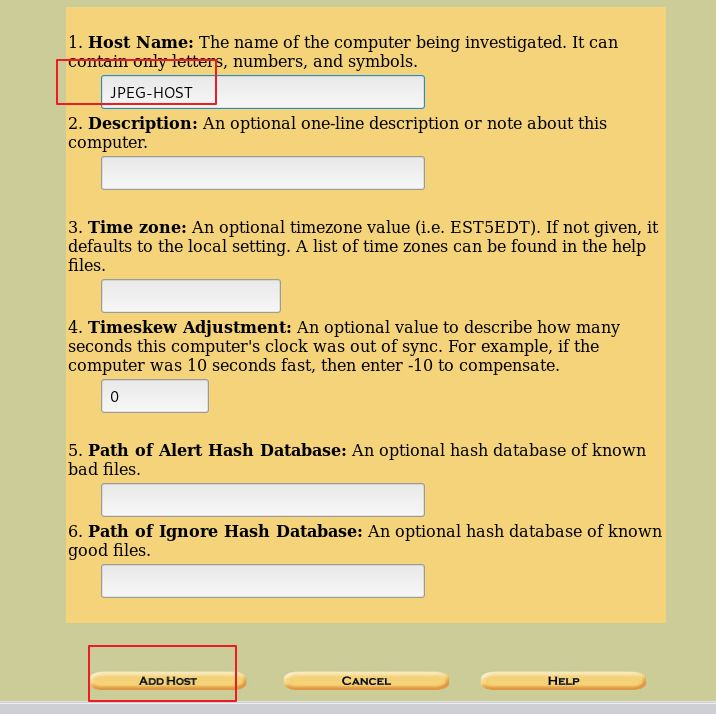

5.3)然后选择"AddHost",然后配置一些信息

5.3)然后选择"AddHost",然后配置一些信息

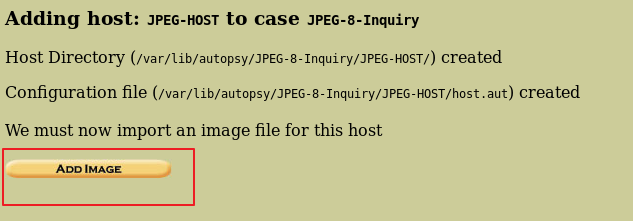

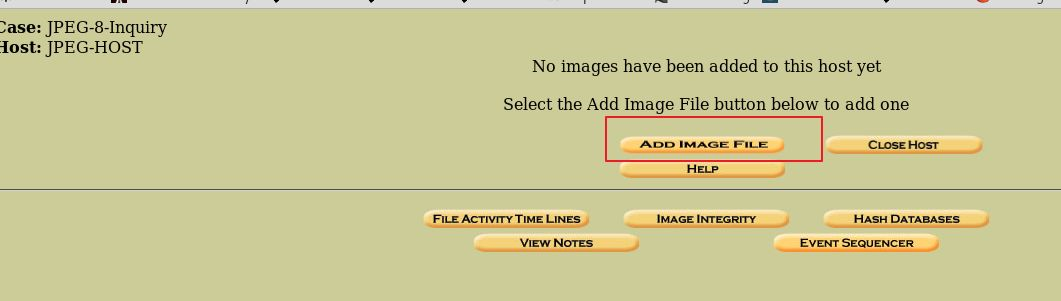

5.4)然后点ADDIMAGE添加镜像

5.4)然后点ADDIMAGE添加镜像

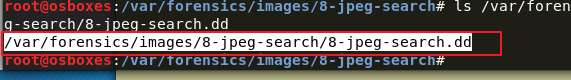

将镜像路径复制进去

将镜像路径复制进去

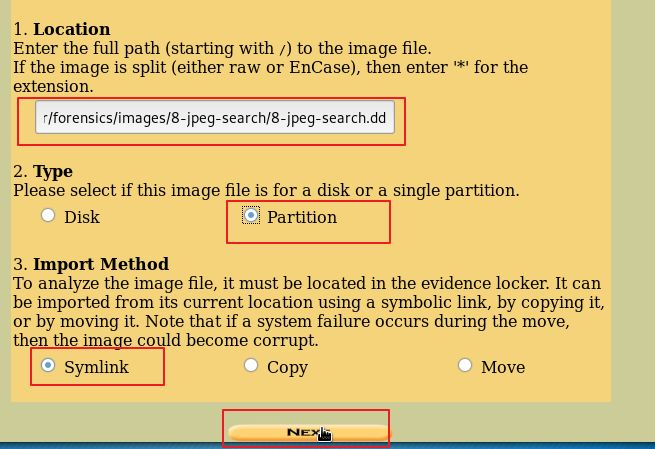

粘贴路径到Autopsy里面,类型选Partition(分区),导入方式选Symlink(链接)

粘贴路径到Autopsy里面,类型选Partition(分区),导入方式选Symlink(链接)

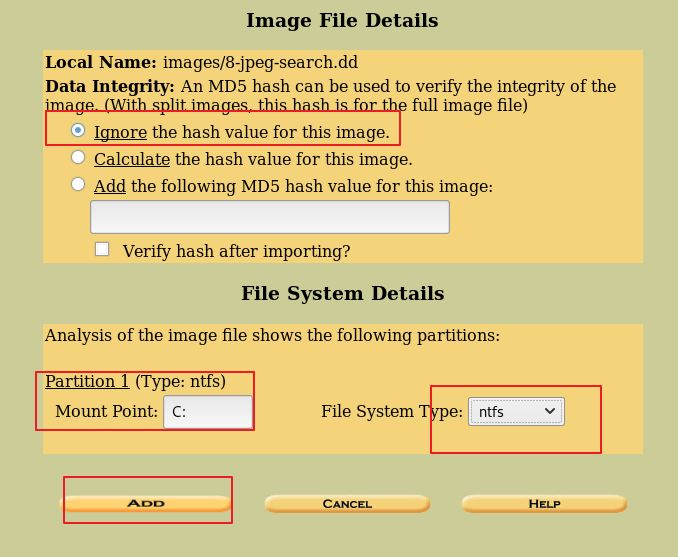

点下一步,然后设置一些参数,然后点ADD

点下一步,然后设置一些参数,然后点ADD

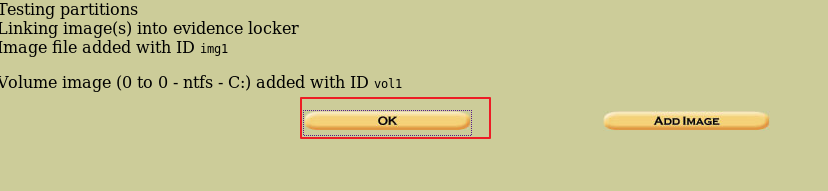

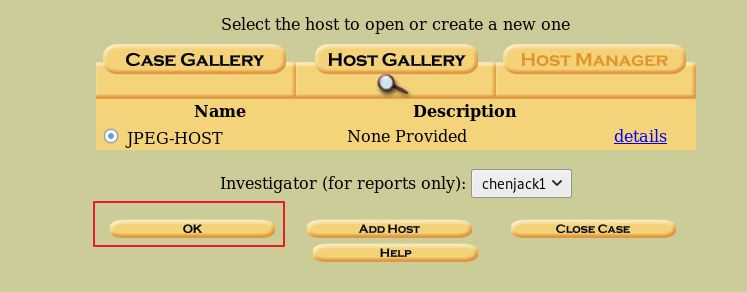

然后点OK

然后点OK

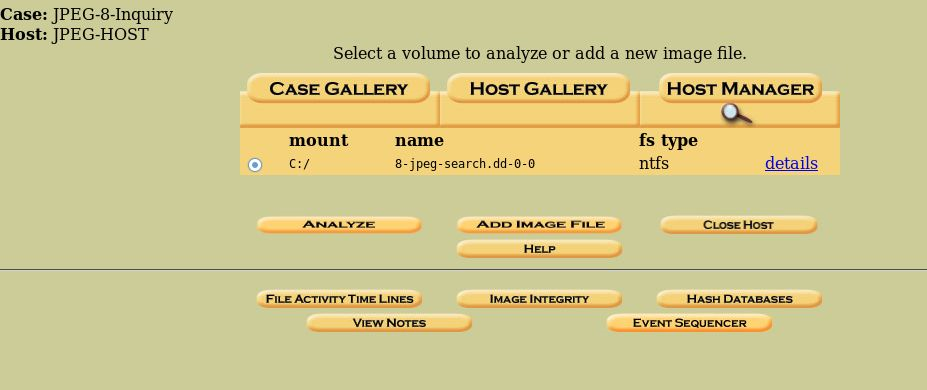

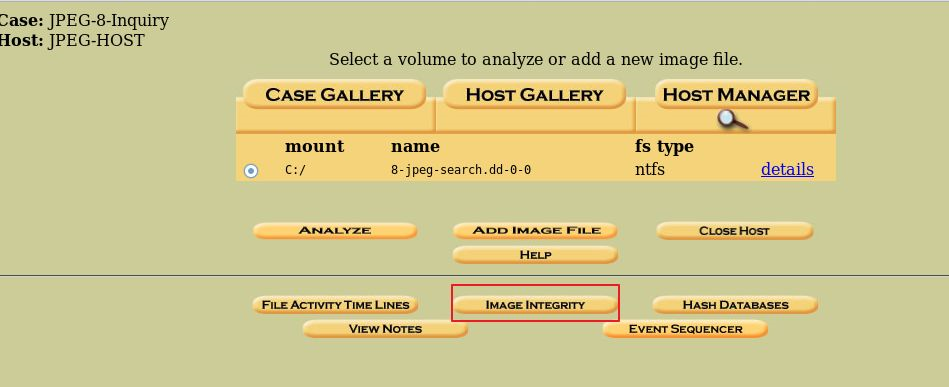

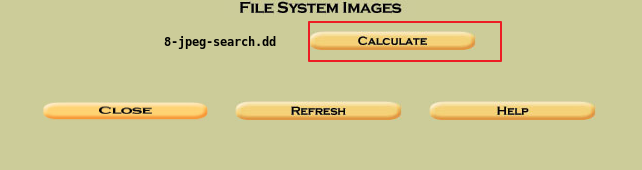

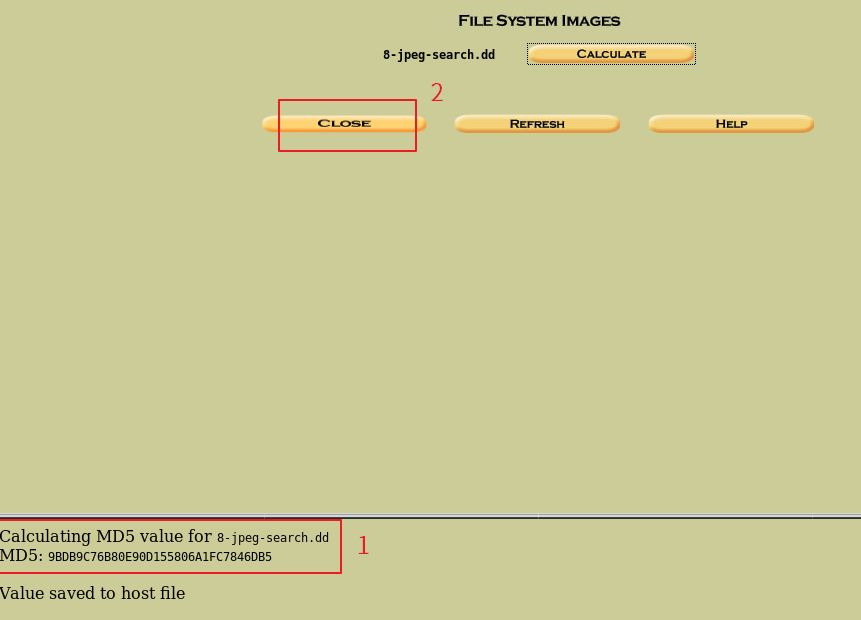

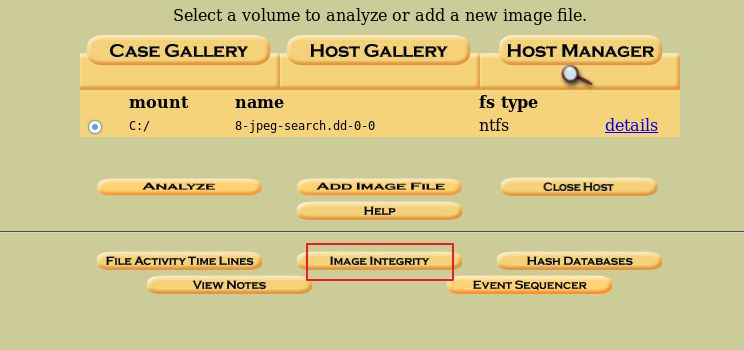

然后点击IMAGEINTEGRITY进行镜像完整性检查

然后点击IMAGEINTEGRITY进行镜像完整性检查

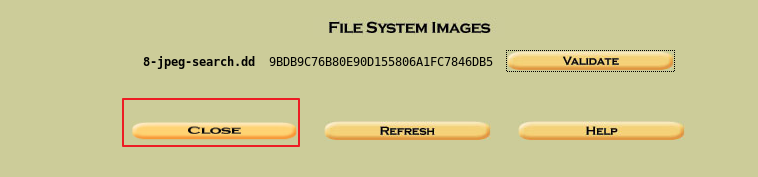

查看md5校验和,应该与之前我们用md5sum命令查看的是一致的,然后点CLOSE

查看md5校验和,应该与之前我们用md5sum命令查看的是一致的,然后点CLOSE

0X06 使用Autopsy分析镜像和恢复文件

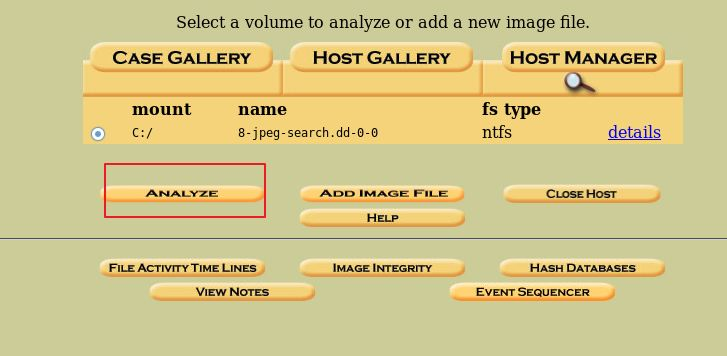

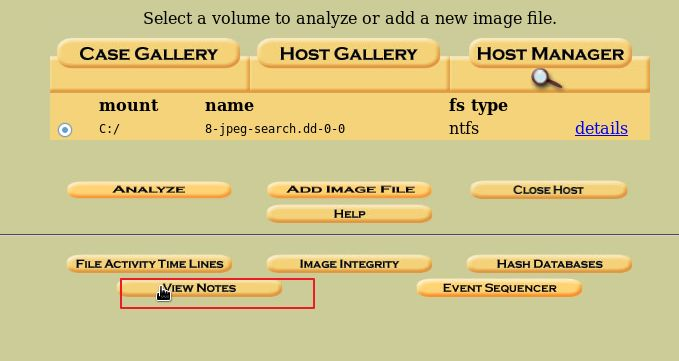

1)点击ANALYZE按钮,进行分析

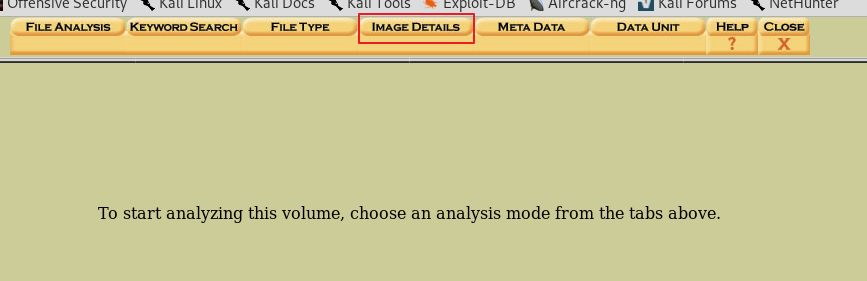

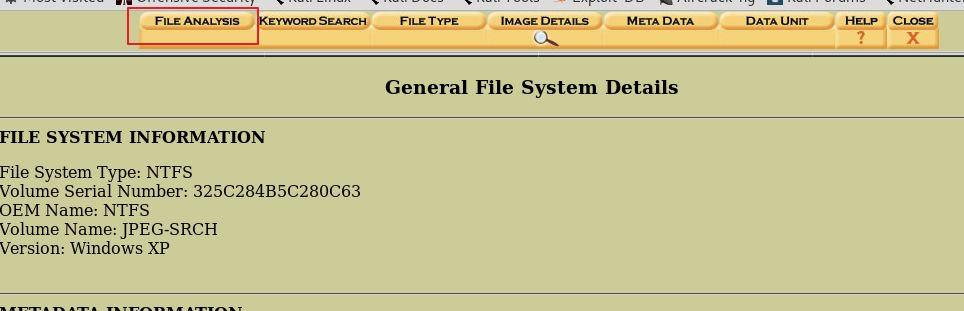

2)查看镜像详情

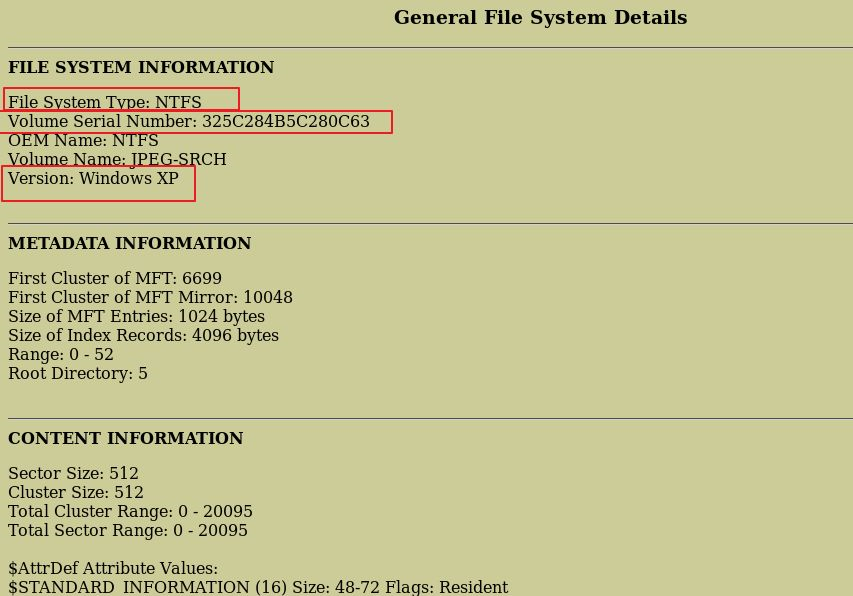

文件系统类型是NTFS,还有卷序列号,此序列号应该与原磁盘上的一致,这一点在法庭证据链上非常重要,以证明你分析的镜像副本的卷序列号与原始磁盘是一致的。

系统类型是windowsxp

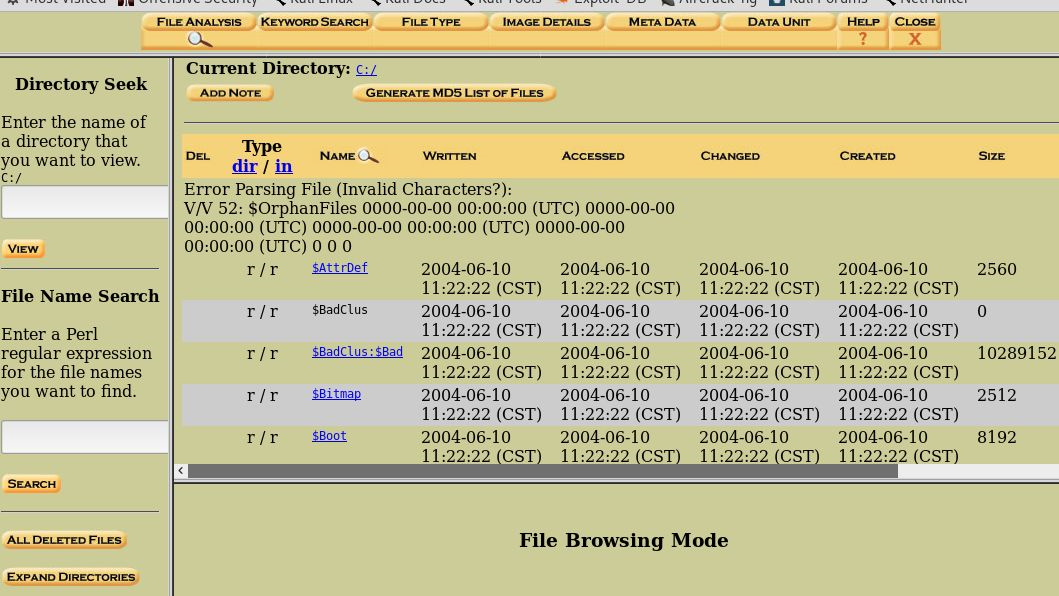

3)使用Autopsy查看文件分析详细情况

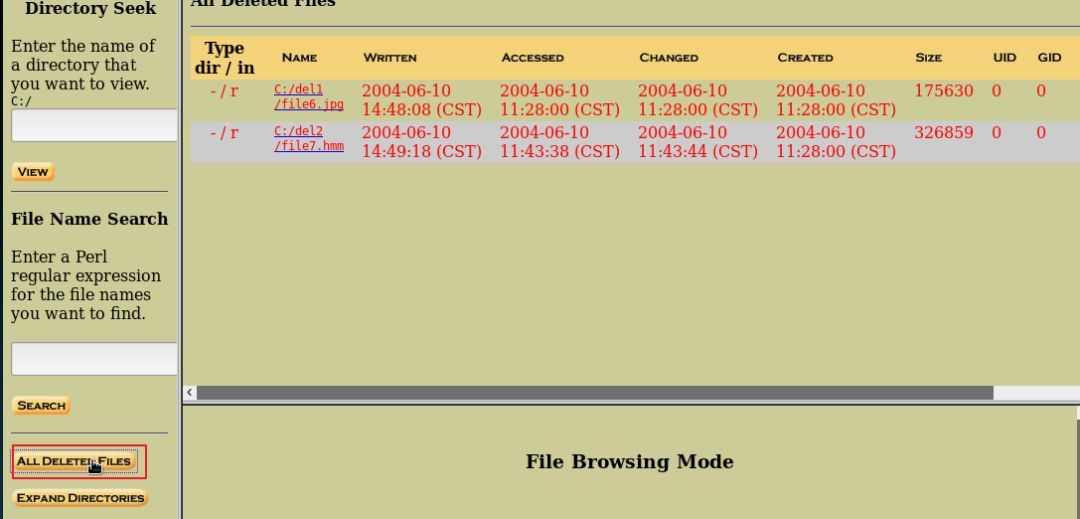

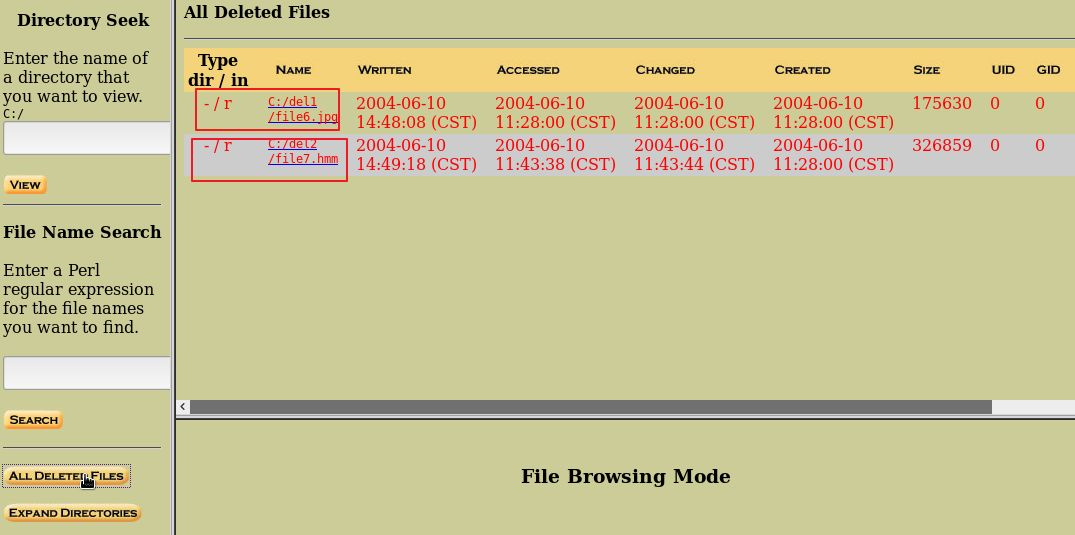

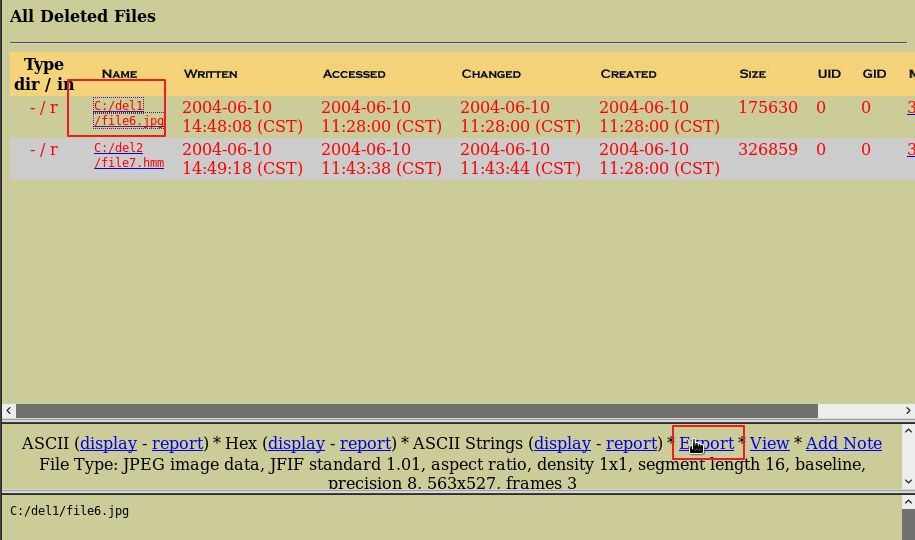

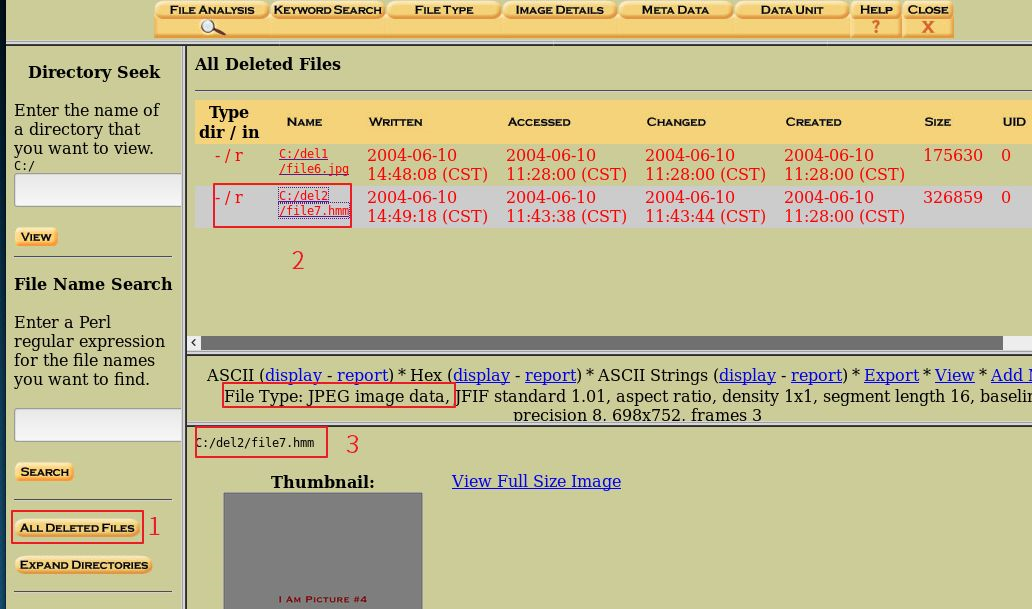

3.1)查看所有已删除的文件,点击左下角的AllDeleted Files

3.1)查看所有已删除的文件,点击左下角的AllDeleted Files

可以看到有两个被删除的文件,其中一个是jpg文件:file6.jpg,还有个后缀名hmm的file7是什么呢?

可以看到有两个被删除的文件,其中一个是jpg文件:file6.jpg,还有个后缀名hmm的file7是什么呢?

3.2)点击file6.jpg,可以看到FileType为JPEGimage data,然后导出文

3.2)点击file6.jpg,可以看到FileType为JPEGimage data,然后导出文

将文件保存到/var/forensics/images目录

将文件保存到/var/forensics/images目录

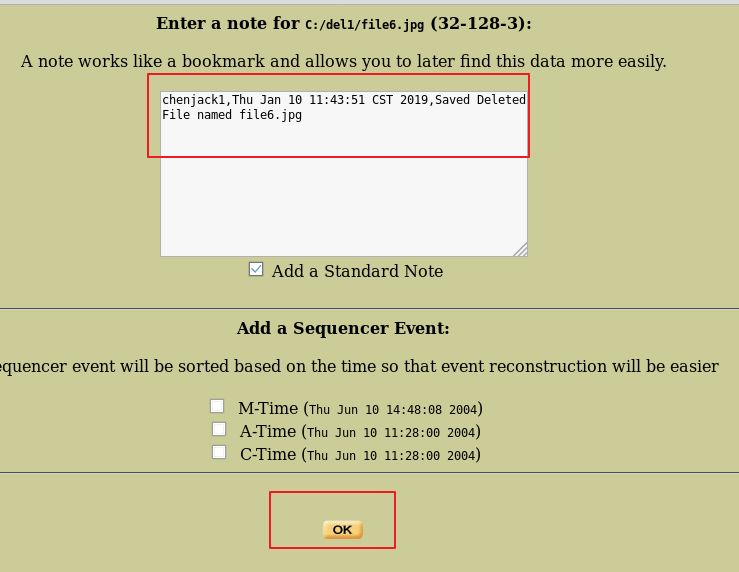

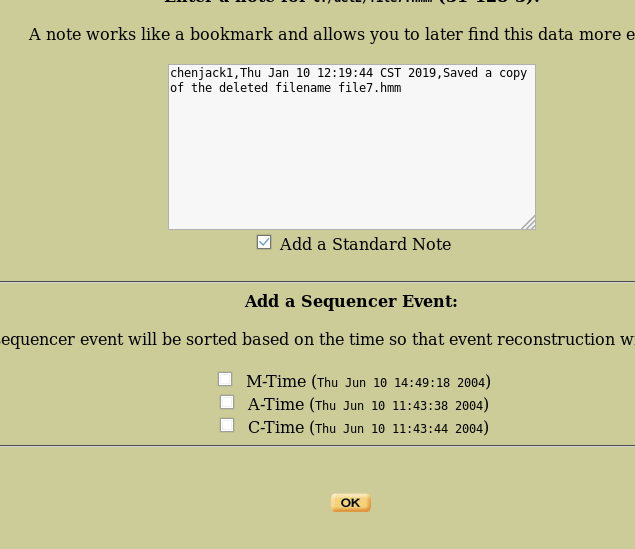

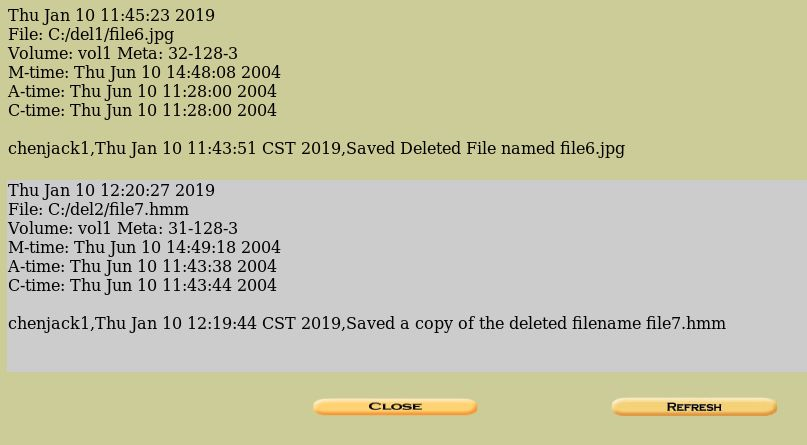

3.3)添加一条记录,点右下角的AddNote

输入你的名字,日期,和一些其他的信息,然后点OK

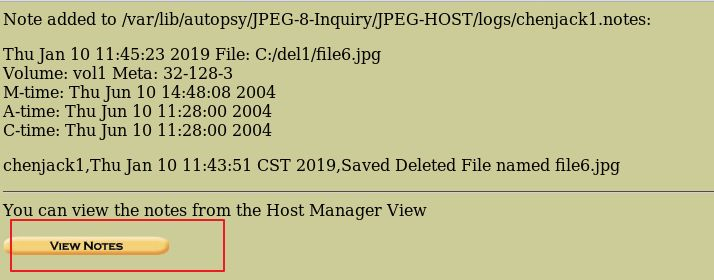

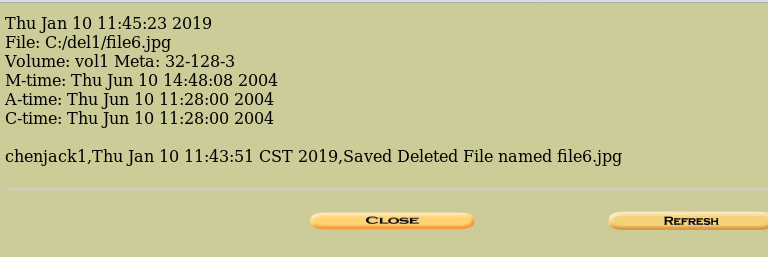

可以查看记录

可以查看记录

3.4)查看已删除文件file7.hmm

点击左下角的 ALLDELETED FILES,然后点击file7.hmm

Autopsy分析出来是JPEG文件,同样选择Export导出保存到/var/forensics/images目录

Autopsy分析出来是JPEG文件,同样选择Export导出保存到/var/forensics/images目录

然后点AddNote添加一条记录

3.5)再次对镜像进行md5校验

3.5)再次对镜像进行md5校验

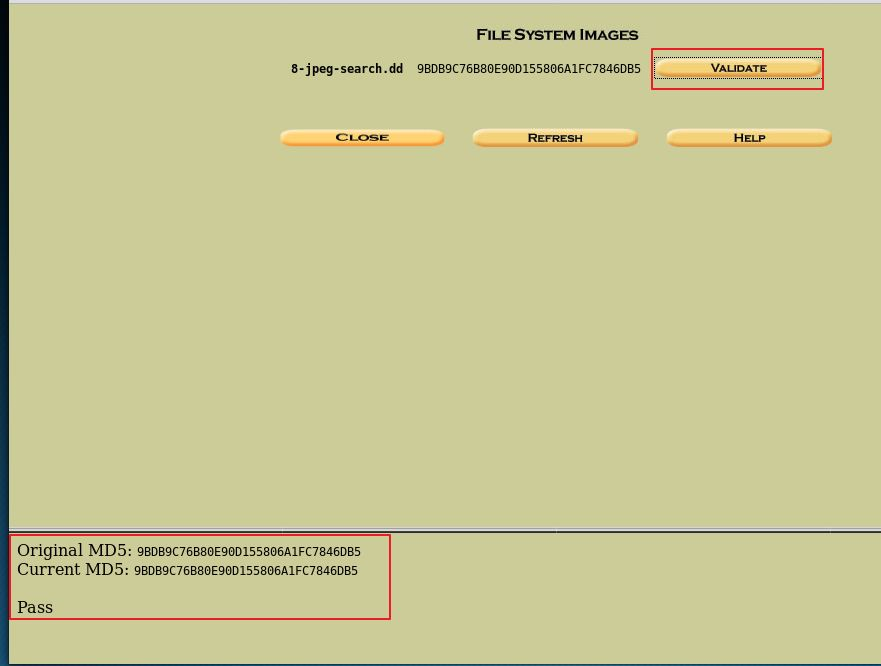

然后点击VALIDATE,与原始的进行比较

然后点击VALIDATE,与原始的进行比较

这样做的目的是证明你在取证过程中没有破坏和修改过镜像,如果被破坏和修改,在法律上,这个证据将会变得无效。

这样做的目的是证明你在取证过程中没有破坏和修改过镜像,如果被破坏和修改,在法律上,这个证据将会变得无效。

0X07 完成取证

1)关闭FILESYSTEM IMAGES

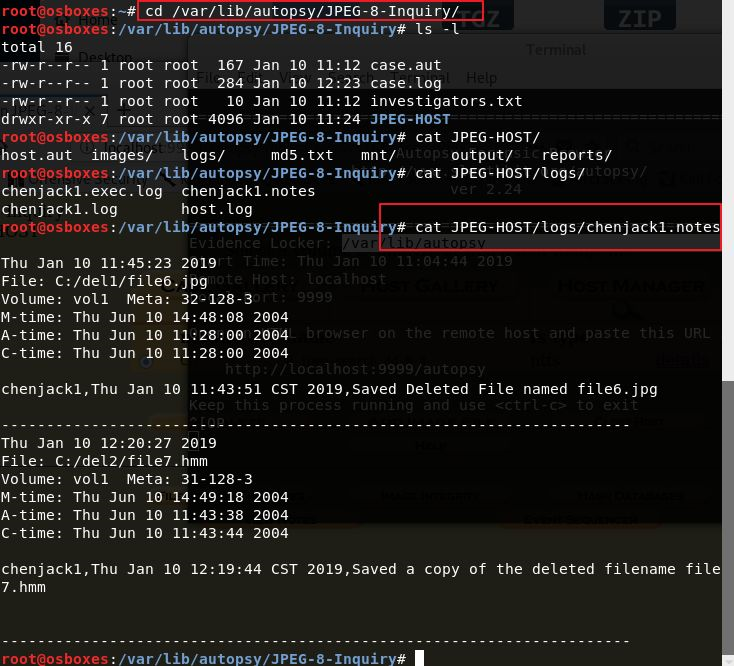

2)查看取证日志

2)查看取证日志

本文为合天原创,未经允许,严禁转载。

标签: 合天智汇

还木有评论哦,快来抢沙发吧~