Mandiant最新发布的2022年度网络案例趋势报告显示,入侵者驻留时间的中位数再次下降——从2020年的24天下降到 2021年的21天。这是好消息。而坏消息则是,这个数字几乎没有表明整个安全生态圈中成功的入侵者活动的真实性质。驻留时间是假定的初始入侵和入侵检测之间的时间跨度。通常的假设是驻留时间越短,造成的损害就越小。但这不是一个适用于所有入侵的有效假设。

这些数据来自Mandiant的M-Trends 2022报告,该报告基于该公司在2020 年10月1日至2021年12月31日期间的攻击泄露调查。它们表明,中位驻留时间数据在过去几年中一直在下降: 从 2014年的205天到78 (2018)、56 (2019)、24 (2020) 到21(2021)。问题是驻留时间与破坏效果没有一致的相关性。

在过去几年快速下降的同一时期,成功的勒索软件攻击同样迅速上升。美洲和欧洲、中东和非洲地区勒索软件攻击的中位驻留时间仅为4天,这不可避免地拉低了整体中位数字。

同时,个人冗长的驻留时间并没有被消除。Mandiant的调查中有8%显示攻击者驻留时间超过一年半,而其中一半的停留时间超过700天。此外,20%的调查显示驻留时间在90到300天之间。

因此,驻留时间中位数字下降的程度可能与改善防御姿势的关系不大,而与犯罪勒索软件攻击的增加和成功有关。

在解释内部和外部违规识别之间的变化时也存在类似的困难。总体而言,外部来源通知受害者它已被入侵控制所需的时间已大大减少。报告指出:“外部发现的事件的全球平均驻留时间从73 天下降到28天。”

但是,应该注意的是,收到勒索通知被定义为“外部”通知。在美洲和欧洲、中东和非洲地区(亚太地区为9天)停留时间仅为4天的勒索软件的增加将部分解释外部通知入侵的停留时间下降,而没有任何迹象表明外部检测和通知有所改善。

“相反,”报告说,“在内部发现的事件中,全球驻留时间中位数从12天延长到 18天。” 这可能意味着攻击者提高隐藏能力的速度比防御者提高检测能力的速度要快。

尽管如此,从Scott Runnells(Mandiant 的技术总监和事件响应专家)的角度来看,驻留时间越短,找到可以帮助响应的攻击者工件的可能性就越大。他告诉SecurityWeek,“随着驻留时间的增加,我们可以分析的数据开始出现缺口。一些更关键的数据不在记录中。驻留时间越短,我们对攻击者的了解就越多。”

总体而言,Mandiant检测到勒索软件事件减少了2%。这包括亚太地区的增长,但美洲的下降幅度更大。Mandiant认为,减少的原因可能是“针对出于经济动机的行为者采取的执法行动增加,导致逮捕、关闭服务器和没收勒索资金。” 然而,它并不认为这必然会导致勒索软件威胁的永久性下降,并补充说:“由于风险低、进入门槛低、回报高,我们认为这是对每个组织构成风险的持续威胁。”

在Mandiant的所有调查中,主要的初始入侵介质是漏洞利用,占37%(比 2020年高8个百分点)。供应链攻击是第二常见的,占17%(高于2020 年的不到 1%)。86% 的供应链攻击与SolarWinds和SUNBURST有关。

另外14% 的入侵涉及与先前入侵相关的初始感染介质,包括从一个组到另一个组的切换。然而,一个积极的发现是与网络钓鱼相关的入侵要少得多(从2020 年的23% 降到 2021年的11%)。“这说明了组织能够更好地检测和阻止网络钓鱼电子邮件以及增强员工的安全培训以识别和报告网络钓鱼尝试。

“25%的目标环境中存在不止一个不同的威胁组织,”Runnels告诉SecurityWeek。“这比去年下降了4个百分点,但仍处于上升趋势线之内。这可能是一组协同工作的组合:A组织获得访问权限,然后将该访问权限出售给B组织,这是我们在 FIN12中经常看到的情况。”

但Mandiant也看到高价值目标受到多个团体的损害。“这通常发生在发布新漏洞时,并且急于修补的速度往往被犯罪急于识别并随后妥协的速度所赶超,”他继续说道。“我们在Log4j和ProxyShell中看到了这一点——我希望只要防御者和攻击者之间的补丁/利用节奏继续下去,我们就会继续看到这一点。” 他指出,Mandiant被带进来调查一个非常嘈杂的硬币矿工的情况并不少见,该矿工可能会被安全团队检测到,却发现另一个更隐秘的演员也在住所。

该报告指出,Mandiant 年正在监测1,100 个新的活动集群。这不应与1,100 个新威胁组混淆,尽管该公司监控的威胁组织(和更多恶意软件)比去年多。活动集群只是尚未与任何已知组关联的恶意活动的指示。“随着这些集群开始加强和增长。Runnels 说,“识别可能表明它们可能是同一个新组织或现有组织的重叠并不少见。”

直到Mandian 有足够的信息可以100%肯定地说这个集群和这个集群是由同一个参与者造成的,它不会做任何假设。“我们的威胁情报团队非常犹豫是否要回溯归因,因此许多新活动只是被描述为一个集群。但它可能是一个现有的团体改变了它使用的 TTP。”

他以某大国为例。“该国沉寂了几年,然后重新出现,看起来可能是重组,或者只是新的工具和技术——但其中一些工具表明可能会有一个新的供给方。因此,很难说有更多的团体或更多的新活动集群,因为也许老演员进入了不同的环境,不得不使用新的或不同的技术。”

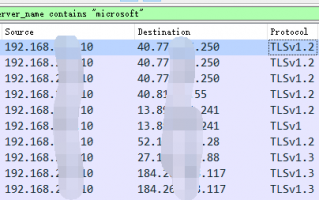

攻击者使用的TTP将我们带到了MITRE。“我们已经开始将我们的攻击发现与 MITRE框架联系起来,”Runnels 说。“每当我看到推理草稿时,我都会去MITRE 中分解技术的那部分。十种最常见的技术应该作为防御者和调查者的优先级列表。” 他认为这不足以进行全面的辩护和调查,而是该过程的重要组成部分。

“防御者应该确保他们能够看到这些技术将产生的事件、物。例如,我们报告说,在 Mandiant调查的事件中,只有45%使用了命令和脚本解释器——最常见的是PowerShell。”

这可能不会让任何有经验的辩护人或调查员感到惊讶,但Runnels说:“这应该会引发有关您的环境和安全立场的问题。我是否可以看到这些工件,我可以保留这些工件多长时间?一个很好的例子是,如果一个PowerShell脚本在端点上执行,我是否记录了它的执行,并且记录了脚本的内容?我是否保护日志不被攻击者删除?我们是否有支持这一点的EDR解决方案——这对于安全和支持团队以及调查人员来说是非常重要的数据。”

MITRE框架现在得到Mandiant入侵调查结果的支持——它们都在2022年M 趋势报告中列出。

Mandiant Intelligence执行副总裁Sandra Joyce总结道:“往年的几个趋势一直持续到2021年。“Mandiant遇到的威胁团体比以往任何时期都多,包括新发现的团体。在平行趋势中,在此期间,我们开始跟踪比以往更多的新恶意软件系列。总体而言,这说明威胁形势在数量和威胁多样性方面继续呈上升趋势。正如今年关于 FIN12和 FIN13的案例研究所强调的那样,我们还继续看到经济利益是观察到的攻击者的主要动机。如果我们转向防御者的角度,尽管威胁形势极具挑战性,我们仍会看到一些改进。”

报告的最后结论认为:

网络威胁前景广阔而深远,并经常受到周围世界的影响。当COVID-19大流行开始时,发现医疗保健及其相关研发的目标有所增加。现在,在发布《M-Trends 2022》时,乌克兰的形势表明,地缘政治和网络世界是如何紧密地交织在一起的。

Mandiant的任务是确保每个组织免受网络威胁,并对他们的准备工作充满信心。《M-Trends》年度报告表明,Mandiant在利用事件响应工作中的数据和经验教训推进这一使命方面做出了重大努力。

全球平均驻留时间从去年的24天下降到现在的21天,这是Mandiant乐于看到的下降趋势。Mandiant不希望看到的趋势是继续使用勒索软件和多方面的勒索。由于风险低、回报高,Mandiant将其视为对每个组织构成风险的持续威胁。

准备是至关重要的,不仅对勒索软件,而且对所有类型的攻击,无论是通过红色团队,桌面演习,培训或其他技术。健全的基础(如漏洞和补丁管理)、最少特权和强化也在构建强大的防御中发挥作用。Mandiant对矿工的案例研究说明了记录和跟踪警报的价值,因为调查最终导致了更严重的威胁。

任何网络防御能力的核心都是驱动它的情报,最好的威胁情报是直接从前线收集的。Mandiant将继续分享其在M-Trends的前沿知识,以提高其的集体安全意识、理解和能力,并确保组织能够在网络安全方面保持不懈的努力。

SecurityWeek的编者注:M-Trends是SecurityWeek认为需要阅读的少数报告之一,因为数据是根据实际事件编制的,而不是使用精心设计的问题来歪曲结果以支持销售某物的供应商调查。换句话说,这是真实世界的数据,其中包含在调查数百名客户事件的过程中发现的细节,其中许多客户来自知名组织。

原文链接:

https://www.securityweek.com/attacker-dwell-times-down-no-consistent-correlation-breach-impact-mandiant

https://www.mandiant.com/media/15671

还木有评论哦,快来抢沙发吧~